Serie: «La Generación Cautiva»

El Arsenal del Depredador – Artículo 2 de 5

En el primer artículo, desvelamos las alarmantes cifras que evidencian una guerra silenciosa contra la infancia en España, librada en el campo de batalla digital, donde la delincuencia crece de manera exponencial. Pero para comprender la naturaleza de esta guerra, no basta con contar las bajas; es imperativo diseccionar el arsenal del enemigo. Las tácticas del depredador digital son sofisticadas, psicológicamente astutas y se adaptan con una velocidad aterradora a las nuevas tecnologías. Este no es un crimen de oportunidad, sino una caza metódica.

Como padre y analista en ciberseguridad, la realidad de estas amenazas me golpea con particular intensidad. Saber que nuestros hijos están expuestos a tales peligros cada vez que interactúan en línea es algo que nos concierne a todos. En este artículo, no solo expondremos las tácticas de los depredadores, sino que también buscaremos entender cómo podemos, como sociedad, proteger a nuestros menores de estas amenazas cada vez más sofisticadas.

Grooming: La Caza Paciente

El grooming, o ciberacoso sexual a menores, no es un acto impulsivo, sino un proceso calculado de manipulación. Las investigaciones policiales y los análisis de expertos han revelado un modus operandi escalofriantemente estandarizado:

- Fase de Contacto y Confianza: El depredador crea un perfil falso, a menudo haciéndose pasar por un adolescente, en redes sociales o chats de videojuegos populares. Durante semanas o meses, invierte tiempo en construir un vínculo emocional, posicionándose como el único amigo que realmente «entiende» al menor, aislándolo de su entorno.

- Fase de Seducción: Una vez cimentada la confianza, la conversación deriva gradualmente hacia lo sexual. Se normaliza el terreno hasta solicitar o intercambiar imágenes íntimas (sexting), presentándolo como una prueba de confianza mutua.

- Fase de Coacción: Con el material comprometedor en su poder, la máscara cae. El «amigo» se convierte en chantajista, amenazando con difundir las imágenes si la víctima no accede a proporcionar más contenido o, en el peor de los casos, a un encuentro físico.

El perfil del groomer es consistente: estudios criminológicos en España señalan predominantemente a hombres de entre 18 y 49 años, que dirigen sus ataques a niñas de entre 13 y 15 años. Es crucial entender que, según el Código Penal español (art. 183 ter), el delito se consuma con el mero hecho de contactar al menor con finalidad sexual, sin necesidad de que el abuso final se materialice. La ley castiga el propio acecho.

Sextorsión: La Confianza Convertida en Arma

La sextorsión es la consecuencia directa y brutal de una confianza traicionada. Una vez que el agresor posee imágenes o vídeos íntimos, los convierte en un arma de chantaje. El poder de esta táctica reside en su capacidad para atrapar a la víctima en una jaula de vergüenza y autoculpabilización. Los menores, paralizados por el miedo a la humillación, a menudo se culpan por haber enviado el material, lo que garantiza su silencio y perpetúa el abuso.

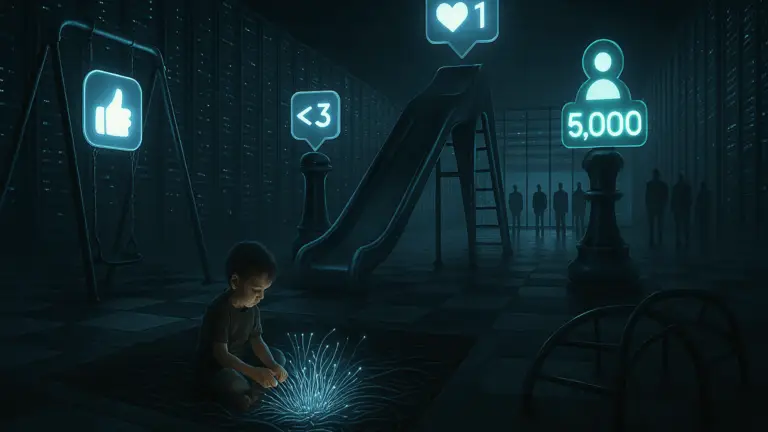

Ciberacoso: El Tormento sin Fin

Si el acoso escolar tradicional era una pesadilla confinada al colegio, el ciberacoso es un tormento que no tiene fin. Según datos recientes, aproximadamente el 7% de los estudiantes en España han sido víctimas de ciberacoso. Su crueldad reside en su naturaleza digital: la permanencia (un insulto online es casi imborrable), la audiencia masiva (la humillación se vuelve viral en minutos) y la invasión total (el acoso sigue a la víctima hasta su habitación a través del móvil).

La Pesadilla Potenciada por IA: Deepfakes y Humillación Masiva

La inteligencia artificial generativa ha puesto en manos de los delincuentes un arma de un poder sin precedentes. Un reciente y estremecedor informe de Save the Children reveló que uno de cada cinco jóvenes en España declara haber sido víctima de deepfakes (imágenes o vídeos falsos creados por IA que parecen reales) mientras era menor de edad, con contenido que los muestra desnudos sin su consentimiento.

Este no es un riesgo teórico. El caso de Almendralejo (Badajoz) en 2023 fue una brutal llamada de atención, demostrando la pasmosa facilidad con la que aplicaciones de IA, a menudo gratuitas, pueden ser usadas para generar pornografía falsa de menores y distribuirla masivamente. La amenaza, además, se ha industrializado. Europol ya ha desarticulado redes internacionales dedicadas a la creación y distribución de pornografía infantil generada por IA, con detenciones efectuadas en territorio español, confirmando la escala global del problema.

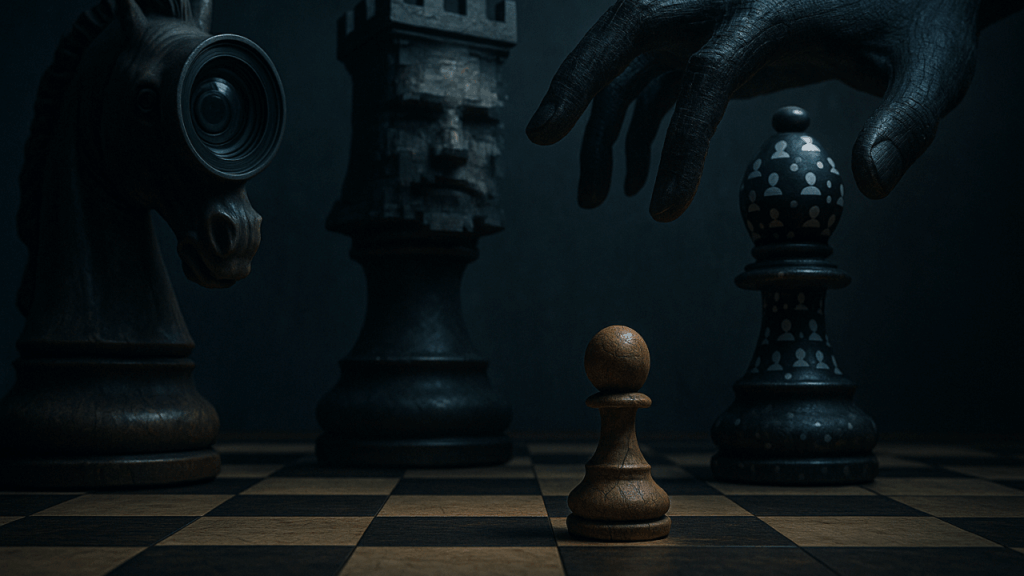

Reclutamiento: Convertir a los Menores en Soldados Digitales

Existe una amenaza aún más siniestra: la captación de menores por parte de organizaciones criminales. Firmas de ciberseguridad y agencias policiales describen cómo grupos organizados monitorizan plataformas de videojuegos para identificar a jóvenes con talento para el hacking pero con signos de vulnerabilidad. El modus operandi es una variante del grooming con fines delictivos: se ganan su confianza, los integran en el grupo y, finalmente, los coaccionan para que cometan delitos en su nombre (fraudes, ataques informáticos). El menor se convierte en un peón desechable que asume el riesgo legal mientras los líderes permanecen en la sombra.

El arsenal del depredador es diverso, adaptable y cada vez más potente. Desde la manipulación psicológica paciente hasta la violencia explícita generada por IA, estas tácticas explotan las vulnerabilidades inherentes a la infancia y la adolescencia.

Si este es el arsenal, ¿cuáles son los campos de batalla donde se despliega? En el próximo artículo, pondremos el foco en las plataformas digitales —redes sociales y videojuegos— y analizaremos su papel, a menudo negligente, en la crisis que asedia a nuestros menores.

Fuentes:

- Save the Children, «Informe sobre deepfakes en menores».

- Europol, «Operación contra pornografía infantil generada por IA».

- Estudios criminológicos sobre perfil de groomers.

- Save the Children, «Yo a eso no juego» (2025).